Wat je moet weten over een pentest rapport? In dit artikel vertellen we je er alles over: Met onze jarenlange ervaring in pentesten weten wij precies wat er allemaal bij een pentest rapport komt kijken.

Na het uitvoeren van een pentest hebben we vaak veel gegevens gevonden. Als wij deze data ruw aan de klant geven komt de vraag, “Wat nu?” vaak naar voren. Daarom maken wij ons pentest rapport makkelijk en overzichtelijk. Jij wilt natuurlijk niet alleen de gegevens weten maar ook de oplossing van de gevonden kwetsbaarheden. De rapportage is dus een overzichtelijk en duidelijk beeld van de resultaten van de pentest.

Mocht je overigens de technische kant van het verhaal willen weten, krijg je dit natuurlijk ook van ons. Voor de technische mensen onder ons is het natuurlijk ook belangrijk om te weten waar het precies mis ging.

Pentesten zijn in basis altijd mensenwerk en worden altijd op maat uitgevoerd. Daarom is het van groot belang dat de klant op nummer één staat. Ben je benieuwd hoe we een penetratietest op maat maken? Neem dan eens een kijkje op onze pentest hier vind je alles over pentesten. Waar de klant bij het uitvoeren van de pentest op nummer één staat is dit logischerwijs ook tijdens de rapportage.

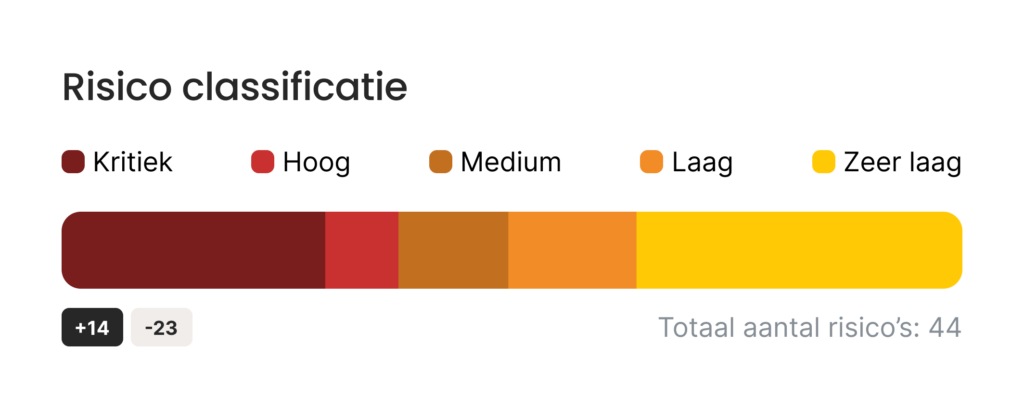

Het rapport is dusdanig op maat dat iemand die veel verstand heeft van de techniek alles begrijpt en iemand zonder technische achtergrond het ook voor een groot deel begrijpt. Dit komt door de gemakkelijke indelingen van de risico’s. Dit doen we op 3 niveaus namelijk, hoog risico, laag risico en een kritiek risico. Zo weet de klant precies wat hij moet doen na het lezen van het rapport.

Wat je moet weten over een pentest rapport? In dit artikel vertellen we je er alles over: Met onze jarenlange ervaring in pentesten weten wij precies wat er allemaal bij een pentest rapport komt kijken.

Zoals we hierboven al verteld hebben is de inhoud van het rapport duidelijk en begrijpelijk voor iedereen. Echter zorgen wij er altijd voor dat er in het rapport een duidelijk conclusie staat met daarin de juiste aanbevelingen. Zo weet jij meteen waar je staat en wat je vervolg taken zijn.

Nu horen wij je al denken, na het stukje hierboven, “wat als er een kritiek risico is, moet dit niet gelijk opgelost worden? Dit antwoord is simpel, ja we nemen na het vinden van de kwetsbaarheid zo snel mogelijk contact met je op. Zo zijn er na het lezen van het pentest rapport geen vervelende uitkomsten. Of erger nog word je tijdens de pentest nu juist op dat risico aangevallen door een hacker.

Je krijgt een compleet rapport dat voldoet aan de gestelde normen en eisen. Wil jij nu ook een pentest uitvoeren? Dat kan! Neem dan via het onderstaande formulier contact met ons op en plan jouw pentest direct in.