De tweede phishing simulatie van de Cyber Fit Service is vorige week verstuurd. Herken jij de phishing simulatie?

Voor de tweede phishing simulatie van de Cyber Fit Service is er een template verzonden afkomstig van LinkedIn. Bekijk hieronder hoe jij deze phishing simulatie had kunnen herkennen.

De phishing simulatie

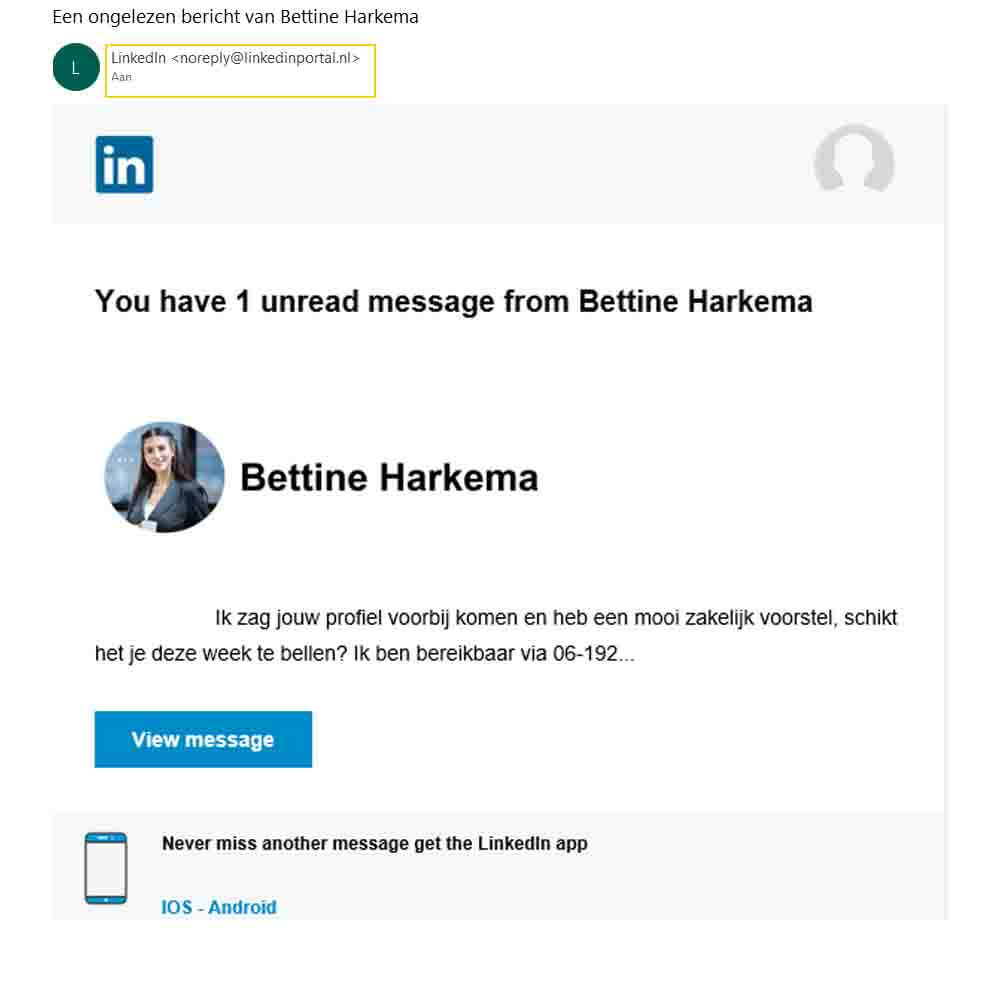

De phishingmail die we verzonden hebben in de tweede ronde van het NK-phishing was te herkennen aan de afzender: noreply@linkedinportal.nl. LinkedIn maakt nooit gebruik maken van een vaag adres met onnodige toevoegingen zoals portal. De mails van LinkedIn worden verzonden vanaf: noreply@linkedin.com.

Ook had je jezelf de vraag kunnen stellen: “ken ik een Bettine Harkema?” of “Is een zakelijk voorstel via LinkedIn gebruikelijk”. Bekijk in de afbeelding hieronder het verzendadres van de phishing simulatie.

De landingspagina

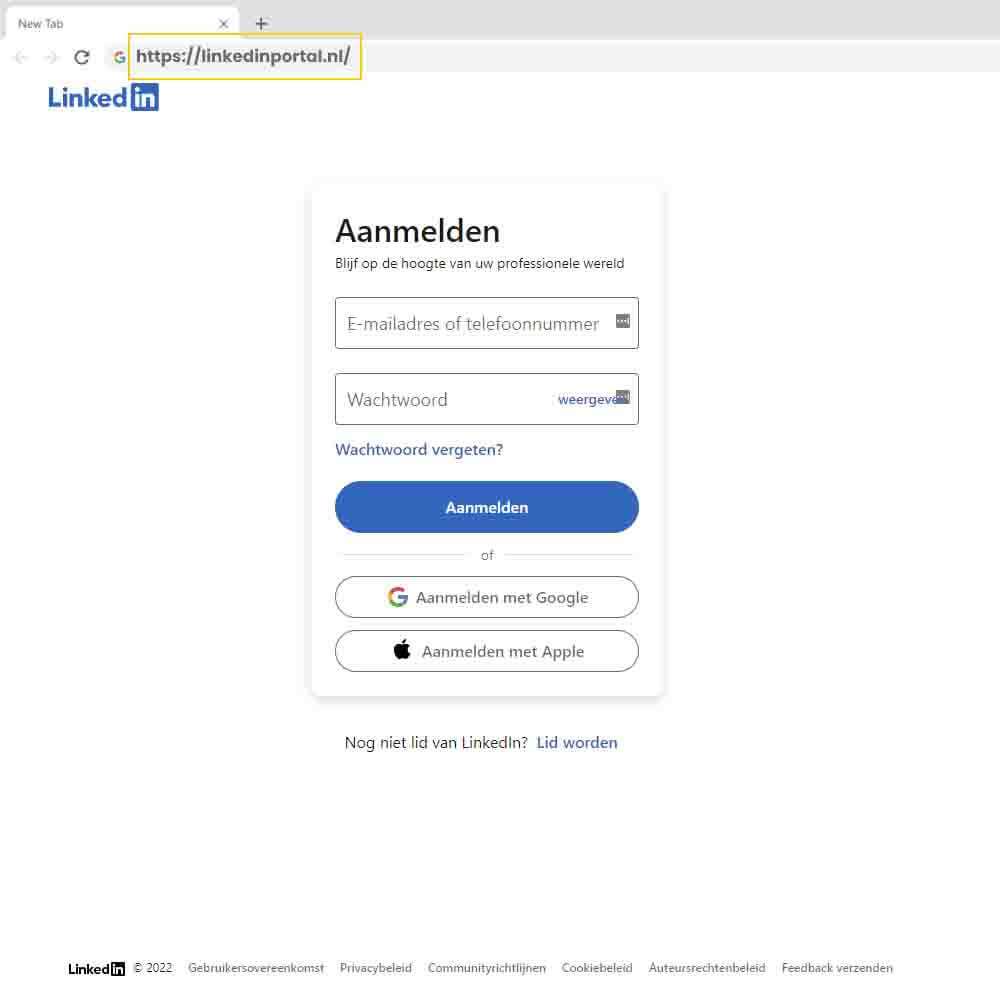

Nadat je op de knop bekijk het bericht hebt gedrukt kwam je op de onderstaande pagina terecht. Deze pagina kon je aan een aantal onderdelen herkennen. Het adres van de pagina. Als je inlogt op LinkedIn doe je dit altijd op: www.linkedin.com en niet op www.Linkedinportal.nl.

Verder is dit het oude login scherm van LinkedIn. Dit scherm wordt al twee jaar niet meer gebruikt door LinkedIn. Ook hier had je kunnen zien dat dit niet de inlogpagina is van LinkedIn.

Wat als je jezelf toch per ongeluk hebt aangemeld?

Geen probleem, wij slaan geen gegevens op. Zodra je op aanmelden hebt gedrukt worden de gegevens automatisch verwijderd. Let wel op dit had ook een echte phishingmail kunnen zijn. Mocht je nog vragen hebben hoe je phishing kan herkennen ga dan terug naar Cyberthema 1 over phishing. Hier leggen wij je alles uit over phishing en hoe je phishing kan herkennen.