Artikelen

- 2-stapsverificatie

- Antivirus

- API- en mobiele app-pentest

- API-beveiliging

- Applicatiepentest

- Auditpentest

- AVG

- Back-up

- Begrip: CISO

- Bewaartermijn

- Bijlages

- Black hat hacker

- Blacklisting

- Botnet

- Bots

- Brute force

- Bufferoverflow

- Business continuity plan (bcp)

- Chief Operational Security Officer (COSO)

- CISM

- Cloud

- Computer virus

- Computerworm

- Credentials

- CVE: Common Vulnerabilities and Exposures

- CVSS: Common Vulnerability Scoring System

- Cybercrimineel

- Cybersecurity

- Cybersecurity Risk Assessment

- Datalek

- DDos aanval

- De Holmes Community Blacklist

- Discovery scan bij vulnerability scan

- DKIM

- DMARC

- Domein reputatie

- Due diligence

- Encryptie

- Firewall

- Functionaris van gegevensbescherming

- Grey hat hacker

- Hack apparatuur

- Hacken

- Hacker

- Hardware pentest

- Het begrip phishing

- Het gebruik van wachtwoorden

- Hoax

- Informatiebeveiliging definitie

- Information Security Officer (ISO)

- IT-Beveiliging

- Key risk

- Malware wat is het en welke soorten zijn er (2024).

- Netwerk betekenis

- Netwerk pentest

- Netwerk segmentatie

- OSINT- Open Source Intelligence

- OWASP

- Pentest rapport

- Persoonsgegevens

- Scan updates bij vulnerability scan

- Scareware

- Security Control

- Security maturity: Waarom je het nodig hebt en hoe je het kunt bereiken.

- Security officer as a service

- Server

- Sim-swapping

- Skimmen

- SPF

- Spyware

- Steganografie

- Technische mail check

- Tweestapsverificatie

- Typosquatting

- Wat is een cyberaanval?

- Wat is een domein?

- Wat is Identity and Access Management (IAM)?

- Wat is spear phishing?

- Wat is tailgating?

- White hat hacker

- Whitelisting

- Zero-day (0-day)

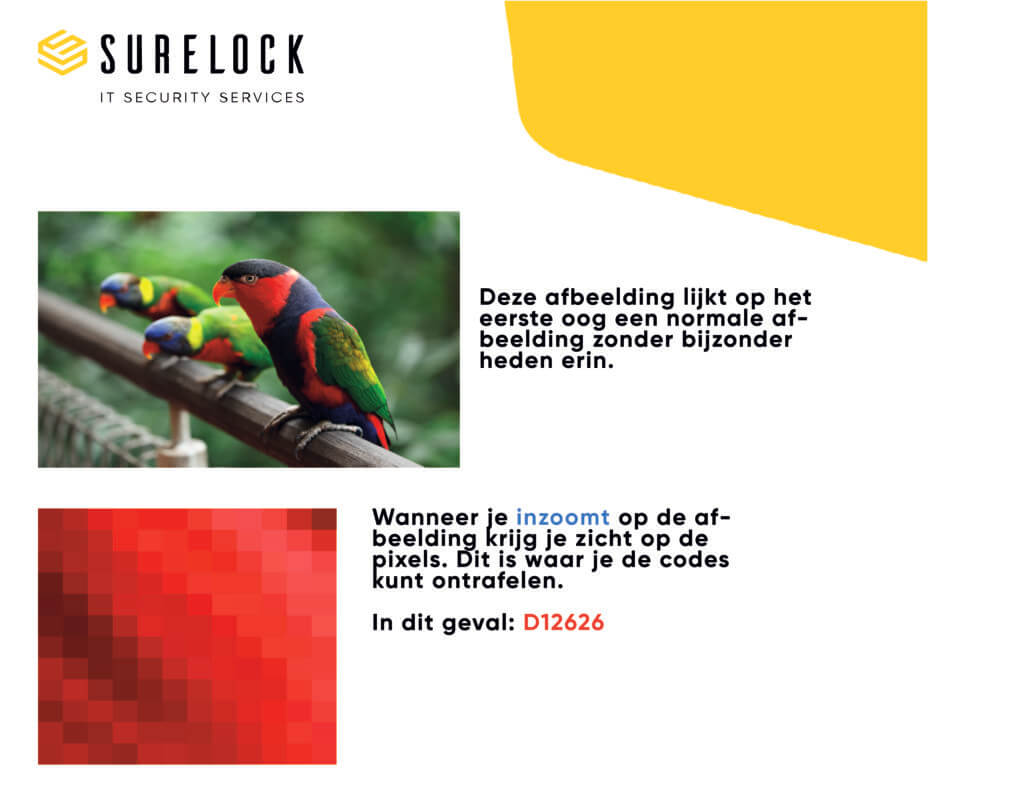

Steganografie

Ontdek de geheime kunst van steganografie en betreed een wereld vol verborgen boodschappen in online media.

Het begrip Steganografie:

Steganografie is een techniek waarbij geheime boodschappen worden verstopt in digitale bestanden, zoals afbeeldingen, audio of video. Het doel is om de boodschap onopgemerkt te laten blijven door deze slim te verbergen binnen het normale uiterlijk van het bestand.

Het is als het ware een geheime taal die alleen begrepen kan worden door mensen die weten waar ze moeten kijken of luisteren. Het is een interessante manier om geheime communicatie mogelijk te maken, en het wordt gebruikt voor verschillende doeleinden, zoals privacybescherming en het overbrengen van belangrijke informatie zonder dat anderen het doorhebben.

Wat is het risico van Steganografie?

Hoewel het vele legitieme toepassingen heeft, zijn er ook enkele risico’s aan verbonden, voornamelijk op het gebied van cybersecurity en privacy. Hieronder beschrijven wij een aantal risico’s die wij als Surelock zien plaatsvinden:

- Verborgen malware: Cybercriminelen kunnen steganografie gebruiken om kwaadaardige software (malware) te verbergen binnen onschuldig ogende bestanden. Wanneer deze bestanden worden geopend, kan de verborgen malware worden geactiveerd en de computer van de gebruiker infecteren.

- Data-exfiltratie: Steganografie kan worden gebruikt om gevoelige informatie onopgemerkt van een netwerk naar buiten te smokkelen. Door de informatie te verbergen binnen andere bestanden, kunnen aanvallers detectie door beveiligingsmaatregelen zoals firewalls en intrusion detection systemen (IDS) voorkomen.

- Verspreiding van illegaal materiaal: Steganografie kan worden gebruikt om illegaal materiaal, zoals kinderpornografie of materiaal dat inbreuk maakt op het auteursrecht, te verbergen en te verspreiden.

- Terrorisme en spionage: Steganografie kan worden gebruikt door terroristen of spionnen om verborgen boodschappen te verzenden die moeilijk te detecteren en te ontcijferen zijn.

- Ontduiking van censuur: In landen met strikte internetcensuur kan steganografie worden gebruikt om verboden informatie te verbergen en te verspreiden.

Hoewel deze risico’s bestaan, zijn er ook technieken om steganografie te detecteren en te voorkomen. Deze omvatten het scannen van bestanden op ongewone patronen of anomalieën, het controleren van bestanden op ongebruikelijke grootte of kwaliteitsveranderingen, en het gebruik van machine learning technieken om verborgen data te detecteren.

Zelf zien wij het dan ook als een bedreiging voor organisaties maar wanneer je een goed beleid hebt in combinatie met EDR voorkom je de meest kwaadaardige vormen.

Welke gevolgen heeft het voor jouw organisatie?

Steganografie manifesteert zich in een veelheid van gedaanten, wat een organisatie kwetsbaar maakt en blootstelt aan risico’s. Neem bijvoorbeeld de dynamische wereld van social media die een integraal onderdeel van je organisatie vormt.

Op platformen zoals Facebook en Instagram worden dagelijks miljoenen afbeeldingen uitgewisseld – een speelveld dat niet rechtstreeks onder jouw controle valt als organisatie. Hierdoor wordt je organisatie stilletjes blootgesteld aan de sluwe dreiging van cybercriminaliteit. Het is dus geen kwestie van ‘of’, maar ‘wanneer’ je in aanraking komt met deze onzichtbare vijand, wat een serieus risico vormt voor elke moderne organisatie.