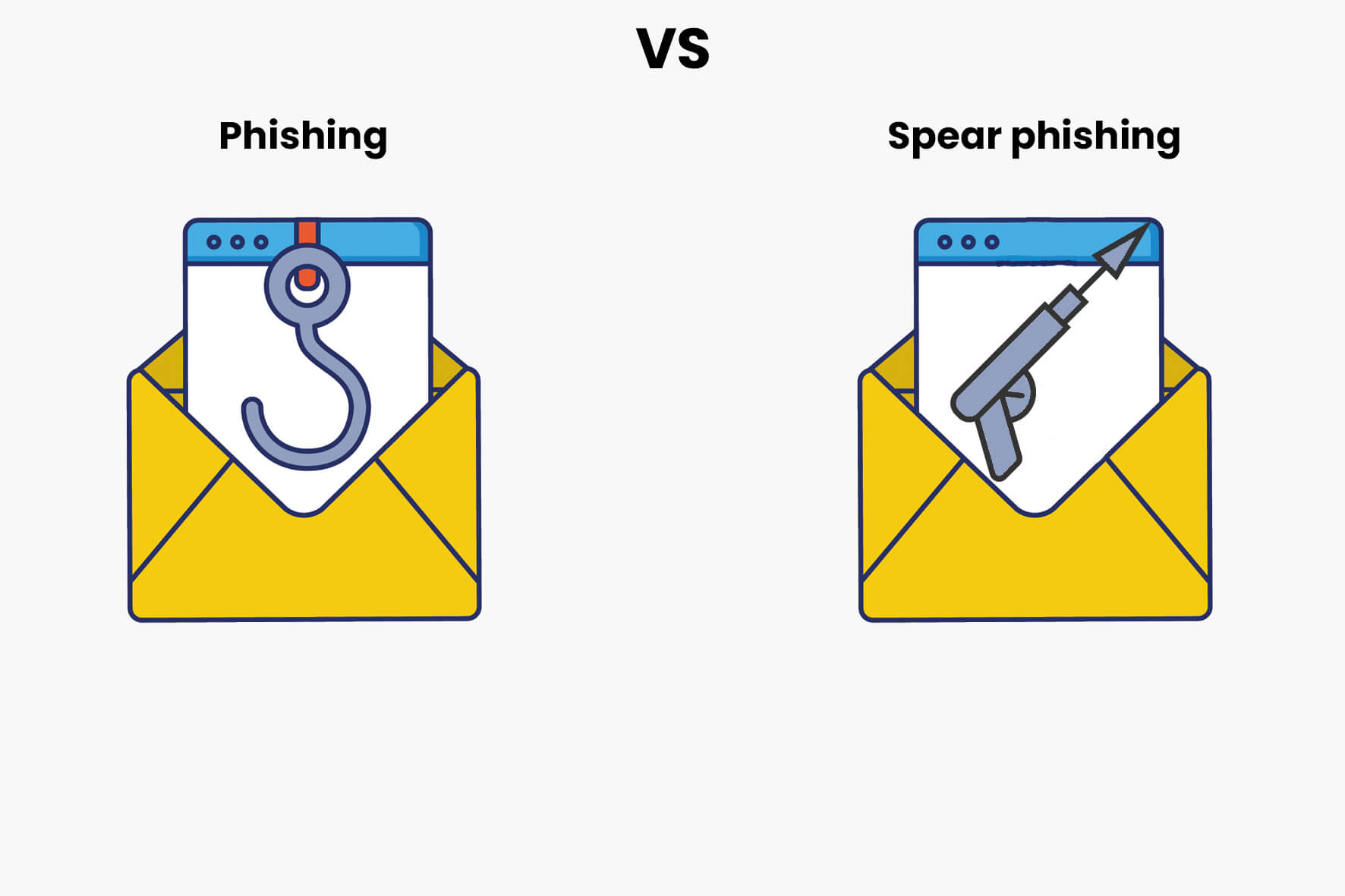

Spear phishing is een vorm van phishing gericht op één specifiek individu, organisatie of bedrijf. Deze vorm van cybercrime wordt veel gebruikt voor het verzamelen van data zoals een gebruikersnaam of wachtwoord. Tegenwoordig zie je ook steeds vaker ransomware voorbijkomen met als oorzaak spear phishing.

Zoals je hierboven al kon lezen, is spear phishing bedoeld om één specifiek target aan te vallen. Dit betekent dus ook dat de hackers gerichtere phishing kunnen sturen. Denk hierbij bijvoorbeeld aan een CFO die de jaarcijfers kan bekijken in Exact via een mail. Of de hr-medewerker die een mail krijgt van een collega met daarin de tekst: ik neem ontslag, bekijk mijn reden hier. Spear phishing is dan ook erg gevaarlijk, omdat het zo nauwkeurig verstuurd kan worden. Dit is dus geen normale phishingmail. Hier wordt gebruikgemaakt van OSINT.

Spear phishing werkt alsvolgt: een aanvaller heeft het gemunt op jou, je organisatie of je bedrijf. Hij verzamelt al weken gegevens over je. Zo ziet hij op Facebook dat je in het weekend vaak zwemt in een bepaald zwembad. Of op Insta dat je pas getrouwd bent en je de foto’s waarschijnlijk nog moet ontvangen.

De aanvaller heeft nu 2 opties. Optie 1: het verkrijgen van de gebruikersnaam en het wachtwoord die jij altijd gebruikt door een nepmail. En optie 2: je trouwfoto’s opsturen via een downloadlink. Echter, er worden er geen leuke foto’s gedownload, maar ransomware.

Je ziet in het voorbeeld hierboven dat de hacker gemakkelijk aan gegevens over jou kan komen. Zorg er dan ook voor dat je altijd je gegevens van social media op privé zet.

Als individu is het vaak moeilijk om je te beschermen, omdat hackers uit het niets een mail sturen die jij ziet als echt. Echter zien wij bij Surelock dat je door trainingen in het herkennen van phishing je al een eind komt. Voor het herkennen en voorkomen van phishing voor organisaties zijn namelijk een aantal basisregels:

Bij Surelock zijn wij dagelijks bezig met het trainen en controleren van bedrijven en organisaties voor een hoger security awareness-niveau. Wat wij zien, is dat actief sturen op een beter informatiebeveiligingsbeleid veel kan oplossen. Denk hierbij bijvoorbeeld aan het versturen van phishing simulaties of het trainen van je personeel in het herkennen van phishing.

Hieronder staan een aantal methodes om je organisatie te beschermen:

Hieronder staan 5 voorbeelden van spear phishing. Ben je nu benieuwd naar welke soorten phishing er nog meer zijn? Ga dan naar onze blog over de verschillende soorten phishing. De 5 voorbeelden:

Een hacker bouwt een website die je vaak gebruikt. Denk hierbij aan de inlogpagina van het rooster voor de zwemles. De website is 1 op 1 met de daadwerkelijke website, alleen heeft deze een ander adres. Denk hierbij aan bool.com i.p.v. bol.com.

De hacker verstuurt een bericht dat specifiek op jou gericht is. Het bericht bevat een link met daarachter software die schade toebrengt aan je elektronische apparaten. Dit noemen we malware.

Een cybercrimineel zorgt dat hij in controle komt van een e-mailadres van een medewerker. Bijvoorbeeld iemand van HR. De cybercrimineel gaat vervolgens naar de CEO mailen dat er een probleem is. De CEO drukt of vult zijn gegevens hier in en op deze manier krijgen de cybercriminelen toegang tot de data van de CEO.

Hierboven hebben we al uitgelegd hoe CEO fraudeurs te werk gaan via de mail. Smishing met spear phishing is hetzelfde, alleen dan via de SMS. De hacker krijgt toegang tot de mobiel van de HR medewerker en stuurt de CEO een sms-bericht.

Spear phishing is een van de gevaarlijkste vormen van cybercrime. Dit omdat het zo moeilijk is te herkennen, omdat cybercriminelen zich voordoen als een bekenden. Desondanks is het wel mogelijk om je organisatie actief te beschermen tegen deze vorm, met bijvoorbeeld een phishingsimulatie.